DNSSEC-adoptie bij overheden stagneert, ondanks verplichtingen en beloften

Gepubliceerd op 28-11-2017

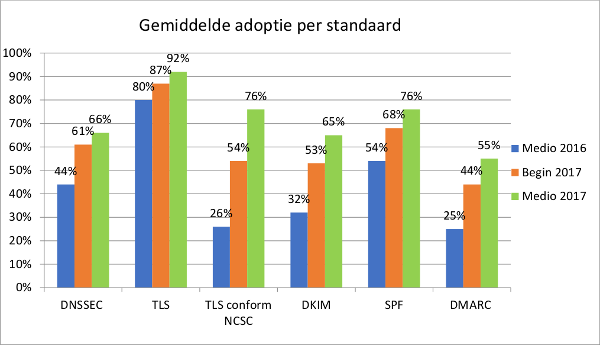

De groei in de toepassing van DNSSEC op Nederlandse overheidssites is snel afgenomen, zo blijkt uit de laatste 'meting Informatieveiligheidsstandaarden' van Forum Standaardisatie. In een jaar tijd is de adoptie gegroeid van 44 naar 66 procent (in juli 2017). Halverwege die periode stond de teller echter al op 61 procent. Daarmee doet DNSSEC het van alle zes gemeten standaarden nu het slechtst.

De belofte van voormalig Minister van Binnenlandse Zaken Ronald Plasterk om uiterlijk eind 2017 DNSSEC en de andere internet-beveiligingsstandaarden op de 'pas toe of leg uit'-lijst bij alle gemeenten te hebben geïmplementeerd is dan ook onhaalbaar.

Hoewel men in de rapportage aangeeft geen oorzaak voor de afname aan te kunnen wijzen, is er volgens Bart Knubben, projectmanager bij Forum Standaardisatie, met name op gebied van software en tooling nog veel te winnen.

Problematische aanbestedingen

In een recente blog post echter maakt Wido Potters, commercieel manager bij BIT, zich boos over overheden en leveranciers die zich niet aan de aanbestedingsregels houden. Voor projecten onder de 50 duizend euro hoeft de 'pas toe of leg uit'-lijst sowieso niet gevolgd te worden. De overheid vindt digitale veiligheid dus wel belangrijk, maar niet als het om goedkope systemen gaat. Maar ook over kleine/goedkope systemen gaan datastromen die een groot maatschappelijk of economisch belang vertegenwoordigen of die de privacy van burgers raken.

Maar ook voor aanbestedingen boven die grens worden volgens Potters de regels vaak genegeerd of omzeild. Zo kunnen leveranciers aangeven dat DNSSEC op speciaal verzoek of in de toekomst geleverd kan worden, waarmee dat in de praktijk nooit gebeurt. Overheden blijven desondanks voor de laagste prijs kiezen.

Wetgeving

Ondertussen wordt zowel hier als in de Verenigde Staten gewerkt aan meer regelgeving op dit gebied. In het huidige voorstel voor de nieuwe Wet GDI (generieke digitale infrastructuur) is de mogelijkheid opgenomen (in artikel 2) dat bepaalde open standaarden bij Algemene Maatregel van Bestuur verplicht kunnen worden gesteld.

Ook de laatste draft van de NIST Special Publication 'Trustworthy Email' bespreekt de centrale rol van DNS onder mail-beveiligingsstandaarden als DKIM, SPF, DMARC en DANE. DNSSEC-ondertekening en -validatie is daarbij een verplicht onderdeel voor alle domeinnamen en servers. Zonder DNSSEC ontbreekt immers de veilige basis onder die applicatie-specifieke beveiligingsprotocollen.