Percentage fout geconfigureerde DNSSEC-domeinen meer dan gehalveerd

Gepubliceerd op 03-03-2014

Het percentage DNSSEC -beveiligde .nl-domeinen dat niet goed geconfigureerd is, is in ruim een jaar tijd meer dan gehalveerd. Dat blijkt uit een scan die SIDN vorige week heeft uitgevoerd. Deze reductie is belangrijk voor de verdere invoering van DNSSEC. Validerende providers willen hun klanten immers niet opschepen met bereikbaarheidsproblemen die veroorzaakt worden door registrars en DNS -operators die hun zaakjes niet goed voor elkaar hebben.

Scan

Vorige week hebben we een scan uitgevoerd op 30 duizend .nl-domeinen waarvoor DNSSEC sleutelmateriaal is geregistreerd,

vertelt Sean Schuurman van Rouwendal, analist bij SIDN, de beheerder van het .nl top-level domain. Daaruit bleek dat nu 0,21 procent daarvan niet goed geconfigureerd is. Dat is een afname van 55 procent ten opzichte van de 0,48 procent die we eind 2012 hebben gemeten.

Deze steekproef controleert alleen of de Domeinnaam zelf goed gevalideerd kan worden ten opzichte van het sleutelmateriaal dat door de registrar bij SIDN is opgeslagen. Het zou dus best kunnen dat er op het volgende niveau, bij de subdomeinen, alsnog problemen voorkomen. Door de analyse op een representatieve steekproef van 30 duizend domeinen uit te voeren hebben we in ieder geval voldoende statistische power om met meer dan 99% zekerheid te kunnen praten over alle 1,7 miljoen DNSSEC-beveiligde .nl-domeinen. Meer en dieper kijken levert problemen op; dan gaan operators ons blokkeren omdat ze al die bevragingen als een mogelijke Denial-of-Service aanval gaan zien. Belangrijkste conclusie is dan ook dat het aantal validatiefouten sterk afneemt.

Eenduidig

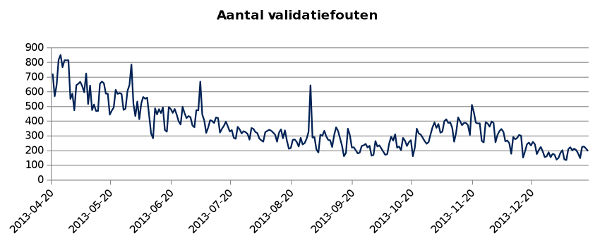

Deze metingen sluiten aan bij de statistieken die worden aangeleverd door de providers zelf. T-Mobile en SURFnet controleren, respectievelijk valideren DNSSEC voor hun klanten. Daarbij registreren ze de domeinen waarbij er validatiefouten optreden. Een geaggregeerd overzicht laat dezelfde dalende trend zien als de scan van vorige week. In ruim anderhalf jaar tijd is het aantal fouten met bijna driekwart afgenomen, en dat terwijl het aantal ondertekende domeinen over diezelfde periode sterk toenam.

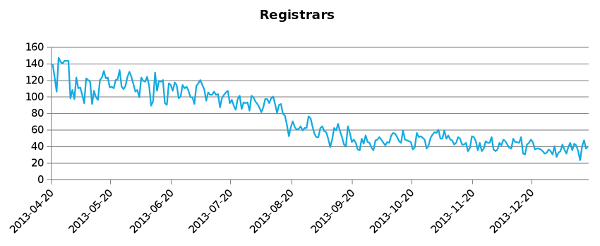

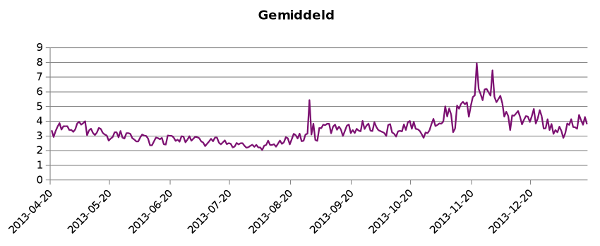

Eenzelfde daling zien we echter ook voor het aantal registrars bij wie deze domeinen zijn ondergebracht, zodat het aantal validatiefouten per dag per (gesignaleerde) registrar ongeveer gelijk is gebleven. Deze metingen laten duidelijk zien dat fouten sterk gebonden zijn aan de registrar. Niet voor niets is SIDN vorige zomer begonnen om de registrars die verantwoordelijk zijn voor de meeste fouten na te bellen. Daarbij werd onder andere gebruik gemaakt van de Alexa ranking. Beschadigde domeinen die veel bezocht worden, genereren immers de meeste fouten bij de eindgebruikers.

Marketing manager Michiel Henneke noemde validatiefouten destijds het voornaamste struikelblok bij de invoering van validatie. Klanten van ISP's worden onnodig gehinderd in hun internetgebruik. We werken er hard aan om deze fouten terug te dringen, om te voorkomen dat het aanzetten van validatie bij ISP's tot problemen leidt.

Validerende providers

Validatiefouten leveren op dit moment immers nauwelijks problemen op bij de veroorzakende registrar of operator, maar bij goedwillende providers die hun klanten extra bescherming willen bieden door validatie aan te zetten op hun caching DNS-servers. Zij worden immers gebeld als websites of mail gateways door hun klanten niet bereikt kunnen worden.

Schuurman van Rouwendal benadrukt echter dat registrars met relatief veel beschadigde DNSSEC-domeinen niet noodzakelijk kwaadwillend zijn of hun zaakjes slecht voor elkaar hebben. Onderzoek leert dat het meestal registrars zijn met veel resellers waar de problemen vandaan komen. Daar is geen sprake van onwil maar zijn deze bevindingen te relateren aan hun business model.

Naarmate het aantal validerende providers toeneemt, zal deze problematiek verschuiven naar de plek waar deze thuishoort: de registrar en operator van het betreffende domein. Hun klanten zullen dan gaan klagen dat ze niet bereikbaar zijn. Nu met name partijen als Google hun DNS service ook laten valideren kunnen domeinnaamhouders het zich niet meer veroorloven om voor een specifiek (en snel groeiend) gedeelte van de internetgebruikers niet bereikbaar te zijn.