SIDN perst laatste DNSSEC -validatiefouten uit de .nl-zone

Validation Monitor XXL controleert elke nacht alle .nl-domeinen

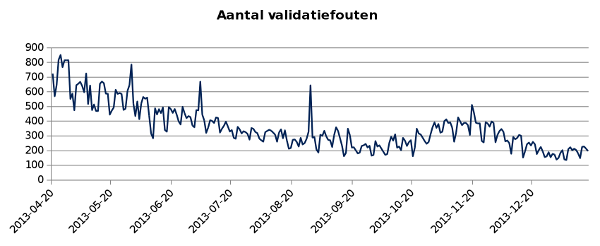

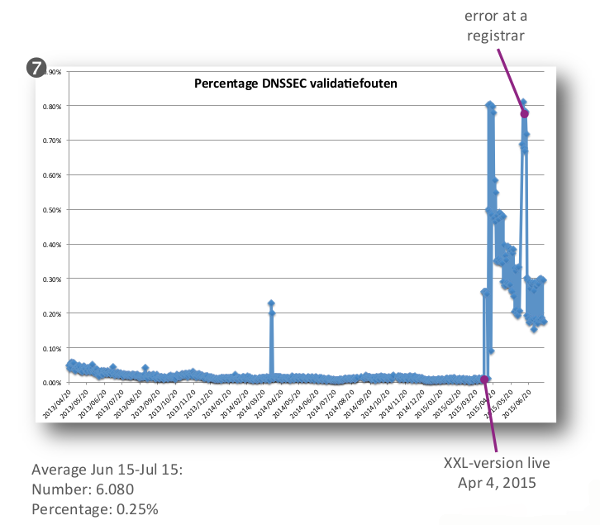

Afgelopen voorjaar nam SIDN de Validation Monitor XXL in gebruik. Deze tool controleert nu elke nacht alle 2,5 miljoen DNSSEC-ondertekende domeinen op validatiefouten. Daarmee is weer een flinke slag gemaakt in het terugdringen van het aantal fouten in de .nl-zone. Dat aantal ligt inmiddels onder de 1,2 promille. Bovendien gaat het steeds meer om domeinnamen die niet of nauwelijks gebruikt worden.

Voor access providers is er geen enkele reden meer om DNSSEC-validatie op hun caching resolvers niet aan te zetten. De vrees voor extra belletjes van klanten naar de helpdesk is inmiddels niet meer gerechtvaardigd. Voor de grote Nederlandse providers is het nu zaak om bij de toeleveranciers waar het beheer van hun netwerk-infrastructuur is ondergebracht aan te dringen op de ondersteuning van validatie.

Toen we in 2011 begonnen met de incentive-regeling en er in korte tijd een heleboel domeinen werden ondertekend, merkten we dat enkele grote Internet Access Providers DNSSEC-validatie al aan hadden staan,

vertelt Marco Davids, technisch adviseur bij SIDN. Toen bleek dat er relatief veel fouten in de DNSSEC-keten zaten. Onduidelijkheid omtrent "het vinkje" in de beheer-interface waarmee registrars kunnen aangeven of ze bij een binnenkomende verhuizing van een domein wel of niet het eerder geregistreerde sleutelmateriaal willen meenemen, was een belangrijke oorzaak daarvan.

Op een gegeven moment zat het aantal problematische DNSSEC-domeinen in de .nl-zone zelfs richting de vier procent. Het vervelende voor goedwillende access providers was dat de fout niet bij hen lag en zij de oorzaak van het probleem ook niet uitgelegd kregen aan hun klanten. Dat is funest voor de adoptie van DNSSEC-validatie.

Tooling

SIDN is toen tooling gaan ontwikkelen om het aantal fouten te kunnen terugdringen. Daarvoor verzamelden we de logs van validatiefouten bij welwillende access providers,

zegt Davids, en verwerkten die in een database. Als onze eigen validatiemonitor bij een dubbelcheck constateerde dat een bepaald domein inderdaad niet in orde was, dan stuurden we een melding naar de betreffende registrar. Was het aantal fouten relatief hoog of vond er geen follow-up plaats op onze signalering, dan belden we na.

Het voordeel van deze aanpak was dat we inzicht kregen in de daadwerkelijke problemen aan de zijde van de access providers en gebruikers. Zo bleek er behoorlijk wat mis te gaan met de 'Authenticated Denial of Existence' (NSEC). Bovendien liepen we zo tegen 'corner cases' aan die we zelf niet zomaar hadden kunnen bedenken, bijvoorbeeld voor de wat exotischer record typen, alsook bugs in DNS -software.

Het nadeel was dat we alleen de problemen zagen met domeinen die daadwerkelijk gebruikt werden. Het aantal gesignaleerde fouten werd steeds minder, maar het werd, vanwege de gehanteerde methode, ook steeds moeilijker om die daling door te laten zetten.

Registrar Score Card

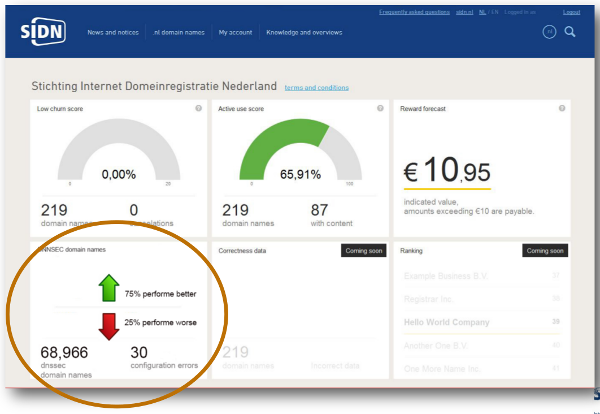

Begin vorig jaar besloot SIDN daarom voortaan zelf alle domeinen dagelijks te gaan controleren. Met als belangrijkste doel om het aantal problematische domeinnamen verder terug te kunnen blijven dringen,

aldus Davids. Dit nieuwe meetsysteem wordt, samen met de bestaande incentive-regeling, onderdeel van de Registrar Score Card (RSC).

De goede ervaringen die we met de regeling voor DNSSEC hebben opgedaan, willen we breder toe gaan passen, bijvoorbeeld om het verloop (de churn rate) in de .nl-zone omlaag te brengen of de kwaliteit van de WHOIS-informatie naar een hoger plan te tillen.

Ranking

Registrars kunnen op hun RSC-dashboard straks precies zien hoeveel van hun domeinen fouten hebben in de DNSSEC-configuratie,

vervolgt Davids. Uiteraard komen die domeinen niet (meer) in aanmerking voor een incentive. We laten ook zien hoe registrars presteren ten opzichte van elkaar. Daar hebben we goede ervaringen mee.

Het totaal aantal validatiefouten wordt op dit moment nog niet getoond in de publieke statistieken-pagina die SIDN Labs heeft opgezet. Volgens Maarten Wullink, research engineer bij SIDN, zit dat wel in de pijplijn. Een dezer maanden zal deze grafiek aan de pagina met de DNSSEC-statistieken worden toegevoegd.

Validation Monitor XXL

Om ook de validatie van DNSSEC in de Registrar Score Card op te kunnen nemen, is een steekproef zoals die voorheen werd genomen via de access providers niet meer genoeg. Je moet exact weten om welke domeinen het gaat en wat daar precies mee mis is,

aldus Davids. We hebben de cases die we voorheen via de providers vonden wel gebruikt om de nieuwe Validation Monitor XXL te ontwikkelen. Deze controleert nu elke nacht alle 2,5 miljoen ondertekende domeinen. In een half uur tot driekwartier tijd checken we elke Domeinnaam op juist DNSSEC-ondertekening.

Dat doen we natuurlijk wel gecontroleerd, zodat de name servers van de DNS-operators daar geen hinder van ondervinden. We vragen geen excentrieke dingen op, maar gewoon standaard recordtypen zoals TXT en DNSKEY. Aan onze kant gebruiken we daarvoor een validerende resolver gebaseerd op Unbound. De antwoorden laten we voor wat ze zijn; we zijn in dit geval alleen geïnteresseerd in de validatiefouten die de resolver onderweg tegenkomt.

Laatste loodjes

Zoals verwacht leverde de vernieuwing van de validatiemonitor in eerste instantie een piek op, veroorzaakt door domeinnamen die nog niet eerder gezien waren omdat ze niet of nauwelijks gebruikt worden. Dat gaf ons weer nieuwe voeding om problematische domeinnamen te (laten) repareren en het aantal validatie-fouten nog verder naar beneden te brengen,

aldus Davids. Bovendien hebben we met dit systeem ook een paar bugs uit PowerDNS kunnen halen. Sommige "oude" problemen werden simpelweg opgelost door PowerDNS te upgraden.

Op dit moment [november 2015] zijn er nog zo'n 2000 foutieve domeinen over, ongeveer 1,2 promille van het totaal. Ter vergelijking: in de .com-zone ligt het aantal domeinen met problemen nu tien tot dertien keer hoger — om dit te meten hebben we de .com-zone eenmalig door onze validatiemonitor heen gehaald. Bovendien gaat het bij ons veelal om geparkeerde (niet-gebruikte) domeinen.

Een paar honderd van die laatste problematische domeinen blijken hardnekkig. Met name voor registrars die werken met resellers is het niet altijd even makkelijk om hun klanten tot actie aan te zetten, maar we blijven ook hen aansporen die resterende foute domeinnamen te repareren.

Commodity

Volgens Davids zal er uiteindelijk een balans ontstaan van enerzijds problematische domeinen die worden gerepareerd en anderzijds nieuwe domeinen die bijvoorbeeld bij een verhuizing mis gaan. Helemaal op nul zullen we waarschijnlijk nooit uitkomen, al was het alleen maar omdat sommige domeinen voor testdoeleinden expres een validatiefout genereren. Maar het aantal domeinen dat niet-bedoelde fouten kan genereren loopt op dit moment nog steeds terug.

Bijkomend voordeel van de nieuwe validatiemonitor is dat we het nu snel zien als er bij een registrar iets fout gaat, bijvoorbeeld omdat er iets omvalt of er ergens een bug zit. Dan kunnen we gelijk bellen. En dat is inmiddels ook al een aantal keren voorgekomen.

Voor access providers is er in ieder geval geen enkele reden meer om hun validatie niet aan te zetten. De vrees voor extra belletjes van klanten naar de helpdesk is inmiddels niet meer gerechtvaardigd. Voor de grote Nederlandse providers is het nu zaak om bij de toeleveranciers waar het beheer van hun netwerk-infrastructuur is ondergebracht aan te dringen op de ondersteuning van validatie. DNSSEC is inmiddels een commodity geworden en moet standaard onderdeel uitmaken van elke internetdienst.